摘要:一场由微软、欧洲刑警组织与多家科技企业联合发起的跨国行动,彻底摧毁了全球最大规模的“钓鱼即服务”平台Tycoon 2FA,标志着网络犯罪工业化链条的重大挫败。

币圈界报道:

全球协同重击:史上最大“钓鱼即服务”平台被连根拔起

2026年3月4日,一场前所未有的跨国数字执法行动成功终结了全球最具破坏力的网络犯罪基础设施之一——Tycoon 2FA。该平台曾以极低门槛提供工业级钓鱼攻击工具,严重威胁个人账户与加密资产安全。

Tycoon 2FA:犯罪界的“一键式”攻击引擎

自2023年8月上线以来,这一基于订阅的恶意工具包迅速崛起,由编号为Storm-1747的黑客组织运营。其通过Telegram、Signal及暗网论坛推广,仅需每月支付350美元或10天120美元即可获得完整权限。

该平台设计极为高效:内置数千套高仿制模板,涵盖主流邮箱、交易所与钱包界面;配备可视化仪表盘用于追踪受害者、收集凭据并管理攻击流程。其核心功能包括自动域名部署、重定向逻辑配置与反检测机制,堪称“网络钓鱼界的Shopify”。

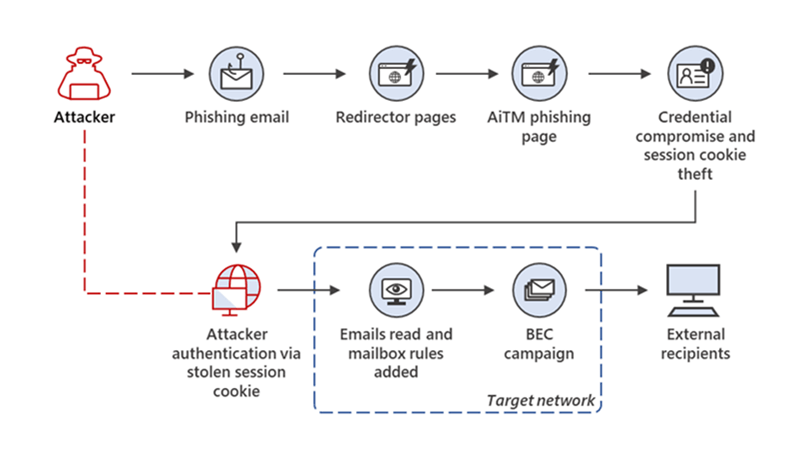

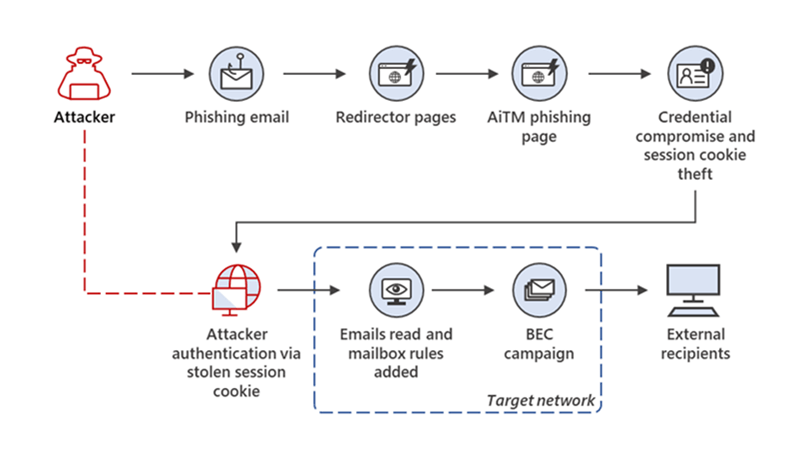

攻击链路解析:如何绕过双因素认证

攻击流程高度自动化:受害者接收到伪装成官方通知的恶意邮件,点击链接后进入由Tycoon控制的伪造登录页。输入用户名与密码后,系统实时捕获凭据,并通过反向代理将请求中继至真实服务器。

当用户完成多因素验证(如短信验证码或应用推送)时,攻击者会截取返回的会话令牌。随后,利用窃取的会话凭证直接登录原账户,实现完全接管。

此方法可导致电子邮件账户被盗、交易所密码重置、资金转移及针对项目方的商业邮件欺诈,传统短信类双重验证对此类攻击形同虚设。

规模惊人:网络钓鱼已成工业化产业

高峰期,该平台每月向数千万封钓鱼邮件发起攻击,覆盖全球超过50万家机构。到2025年中旬,其驱动的钓鱼尝试占微软拦截总量的62%。

累计已有近10万家组织遭遇未授权访问,背后依托数万个注册域名支撑其分布式网络。活跃订阅者峰值达2,000人,形成一个低门槛、高回报的黑产生态。

这种模式极大降低了犯罪技术门槛,使大量非专业人员也能实施大规模攻击,引发连锁式安全危机。

此次行动由微软数字犯罪部门主导,首次整合欧洲刑警组织的网络情报扩展计划,实现执法与私营部门的深度融合。

包括Coinbase、Cloudflare在内的多家科技企业参与技术支持,六国执法机构同步开展实地查封。最终成果包括下线330个核心域名,涵盖订户管理后台、钓鱼页面托管节点与工具分发接口,整个基础设施在一夜之间瘫痪。

对加密行业而言,这是一次具有里程碑意义的胜利:它从源头上摧毁了绕过多因素认证的核心工具链,验证了跨生态协作在应对供应链威胁中的有效性。

网络钓鱼仍是加密资产损失的主要原因。Tycoon 2FA的存在极大地降低了攻击门槛,让低技能犯罪分子也能规模化实施攻击。

本次行动显著提升犯罪成本,迫使黑产团伙重建基础设施,同时证明了全球协作的有效性。每一次成功的打击都在缩小攻击面,推动生态系统持续进化。

然而,新型工具包仍可能涌现,保持警惕与主动防御至关重要。

您应立即采取的安全措施

• 采用硬件安全密钥或通行密钥作为双因素认证方式;

• 切勿点击邮件或短信中的登录链接,始终手动输入网址;

• 每周检查邮箱、交易所及钱包中的活跃会话记录;

• 启用所有平台的登录与资金提取通知警报;

• 使用密码管理器生成强密码,并进行离线备份;

• 配置自定义域名的DMARC策略,防止域名伪造;

• 对大额资产使用硬件钱包隔离存储;

• 在终端设备部署终端检测与响应(EDR)软件。

致敬所有参与此次行动的机构与人员。一次协调打击,带来全局性变革。

在深入理解此次事件后,我更加坚定地投入于深度内容创作。今年我设定了每周(或每两周)发布一篇深度分析的目标。虽非全知全能,但每次研究复杂威胁、拆解攻击机制并转化为可操作知识,都让我自身受益匪浅。

当这些信息帮助新投资者识别风险、保护资产,甚至让资深持有者提升防护意识时,真正的价值便得以实现。

我决心持续输出高质量内容。加密世界快速演进,威胁形态不断翻新,但我们的认知也在进步。通过知识共享,我们共同成长,让这个生态对新人更友好、更安全、更具韧性。

若本文让您更清晰地认识网络钓鱼风险,或增强了您对Web3的信心,请考虑转发分享。每一个传播动作,都是对信息安全的正向推动,也激励我探索下一个关键主题。

我们不止在生存,更在教育自我、彼此守护,携手构建一个更智能、更可信的区块链未来。感谢您的阅读与参与,愿您始终走在安全前沿。

声明:本站所有文章内容,均为采集网络资源,不代表本站观点及立场,不构成任何投资建议!如若内容侵犯了原著者的合法权益,可联系本站删除。