摘要:一次针对大型语言模型开源库LiteLLM的供应链攻击导致关键云凭据外泄,直接威胁加密货币钱包资产安全,凸显AI与区块链融合中的系统性风险。

币圈界报道:

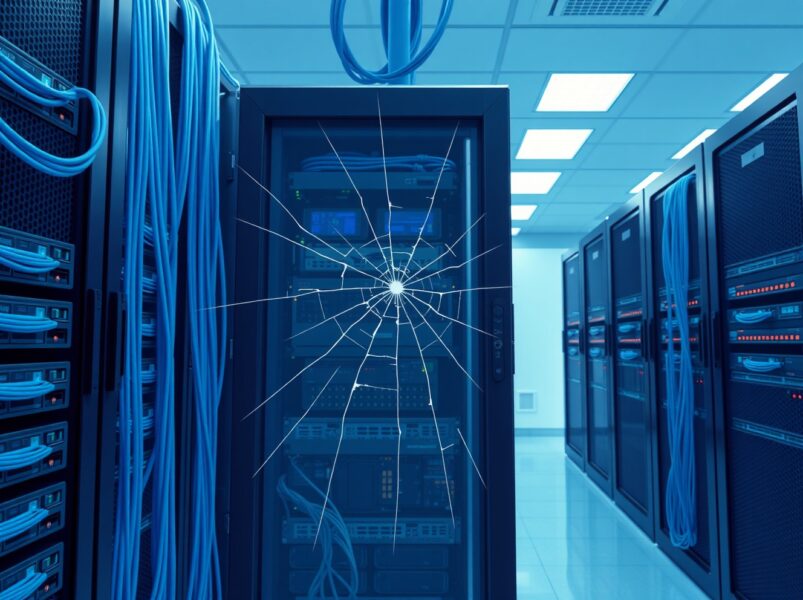

LiteLLM供应链攻击事件:数字金融基础设施面临严峻考验

2025年3月21日发布的一则安全警报揭示,一个关键的开源大语言模型库LiteLLM遭遇严重供应链入侵,造成核心云服务凭据及身份验证信息大规模泄露。该事件在平台X上被公开披露,警示称相关配置文件可能使攻击者绕过多重防护,直接访问敏感财务数据。

此次攻击暴露出人工智能与区块链技术深度融合生态中日益加剧的安全隐患,尤其在依赖外部组件构建自动化系统的场景下,单点失效可能引发连锁反应。

攻击路径解析:信任链被恶意利用

该攻击采用典型的供应链投毒模式,攻击者通过篡改受信任的软件包,植入潜在恶意代码或窃取部署环境中的敏感信息。初步调查显示,受影响的版本包含主要云服务商的访问密钥、内部配置参数以及多种认证令牌。

这些凭证对系统运行至关重要,一旦落入攻击者之手,将为非法访问数据库、控制服务器乃至执行远程操作提供“金钥匙”权限。

危害延伸:从代码到钱包的全面渗透

由于LiteLLM广泛应用于客服自动化、数据分析和智能交易等后端流程,其被污染的版本可能已被集成至多个加密货币平台与钱包服务中。若使用了受感染的组件,攻击者可借此突破安全边界,直接接触存储私钥、哈希密码或交易签名机制的底层系统。

历史案例显示,类似攻击已造成重大损失。例如,2024年某主流Web3工具库遭入侵,导致超过1500万美元数字资产被盗。而本次事件针对的是基础性开发组件,影响范围更广,潜在波及项目可达数千个。

专家警示:权限叠加放大风险

一位专注于区块链安全的研究员指出:“AI类库通常需要高权限以实现高效推理。一旦被攻破,不仅数据外泄风险上升,攻击者还可能获得系统级控制权。”对于加密钱包服务而言,这意味着攻击者可能操控热钱包、伪造交易签名,甚至实施资金转移。

目前调查仍在进行中,该研究员要求匿名处理。

应急响应与修复建议

事件曝光后,相关方已紧急呼吁所有依赖LiteLLM的项目立即开展完整性验证。具体措施包括:

- 比对官方仓库发布的软件包哈希值;

- 排查近期部署是否存在未授权变更或异常网络行为;

- 立即轮换所有已泄露的云密钥、API令牌等敏感凭证;

- 全面审查系统日志,识别潜在入侵痕迹。

开源社区与主流云服务商已被通知,正协同推进补丁发布与凭证撤销工作。然而,在漏洞修复完成前,仍存在较大的攻击窗口期,资产处于高度脆弱状态。

重塑信任:推动安全标准升级

此事件深刻揭示了AI与加密货币融合领域的系统性风险。随着开发者不断引入大语言模型以提升交互体验与自动化水平,底层组件的安全性已不再仅关乎隐私,而是直接影响金融资产的存亡。

开源模式虽促进创新,但也依赖社区主动监控与快速响应。此次攻击正是利用了这种基于信任的依赖关系。未来,行业或将加速建立:

- 强制性的第三方安全审计机制;

- 对所有AI模型包实施数字签名验证;

- 在AI推理服务与核心金融系统间部署强隔离策略。

用户与开发者双重防御策略

为应对此类威胁,开发者应采纳零信任架构,确保AI组件在最小权限容器中运行,避免其接触密钥库或金融接口。同时,结合自动化依赖扫描工具,实现对受损库的实时预警。

对终端用户而言,最有效的保护方式是使用硬件钱包保管核心资产——因其将私钥完全离线存储,有效隔绝软件层面的攻击面。此外,启用多因素认证、设置提现白名单等安全功能也至关重要。务必关注官方渠道公告,及时获取关于本次事件的最新动态。

结语:完整链条决定最终安全

本次针对LiteLLM的供应链攻击清晰地揭示了一个现实:现代软件生态的脆弱性源于彼此间的深度耦合,尤其是在人工智能与加密货币交汇的关键节点。云凭据与身份验证信息的泄露,为攻击者提供了直达数字钱包的可行路径。

这表明,软件供应链安全已不再是可选项,而是必须坚守的底线。在行业积极应对的同时,验证依赖项完整性、更新暴露凭证,已成为当前最为紧迫的任务。数字资产的安全,最终取决于整个技术链条中每一个环节的可靠性与可信度。

声明:本站所有文章内容,均为采集网络资源,不代表本站观点及立场,不构成任何投资建议!如若内容侵犯了原著者的合法权益,可联系本站删除。