摘要:以太坊Fusaka升级虽提升效率,却意外助长地址投毒攻击。分析显示,攻击者利用低交易成本批量伪造相似地址,导致全球用户损失超4700万美元。安全界正推动钱包验证与预警机制应对。

币圈界报道:

Fusaka升级引发以太坊地址投毒危机:经济门槛降低致欺诈泛滥

以太坊网络在实施Fusaka升级后,地址投毒类诈骗活动呈现爆发式增长,成为当前加密生态中最棘手的安全隐患之一。该现象揭示出技术优化可能带来的非预期风险——原本旨在提升可扩展性的协议变更,反而为新型社会工程攻击创造了温床。

视觉欺骗主导的新型钓鱼策略:地址投毒如何运作

这种攻击模式不依赖系统漏洞,而是通过心理操控实现。攻击者向与目标用户真实地址高度相似的假地址发送极小额代币,使其出现在受害者的交易记录中,形成虚假的历史痕迹。

当用户在后续转账时习惯性从历史记录中复制地址,极易误选被污染的伪造地址。由于区块链交易不可逆,一旦确认,资金将永久转移至攻击者账户,追回几乎不可能。

低成本粉尘攻击的技术路径解析

攻击流程高度程序化:首先,攻击者使用自动化工具生成与目标公钥地址前缀或后缀相近的伪装地址;其次,借助Fusaka升级后的低燃料费(降幅达67%),以不足一美元的成本完成微量转账。

攻击时机通常选择在用户预计有正常交易发生之前,确保虚假记录能自然融入其操作轨迹。最终阶段则是诱导用户在实际转账时因疏忽而复制错误地址,完成资金转移。

Fusaka升级的双刃剑效应:效率提升反哺恶意行为

尽管Fusaka升级成功降低了平均交易费用并增强了网络吞吐能力,但其带来的经济激励也改变了攻击者的成本收益模型。过去需投入大量资源进行的粉尘攻击,如今可低成本规模化执行。

这一转变使地址投毒从个别案例演变为可重复、可复制的大规模威胁,严重削弱了以太坊生态的信任基础,迫使安全团队重新评估防御框架。

广泛影响与典型受害者画像

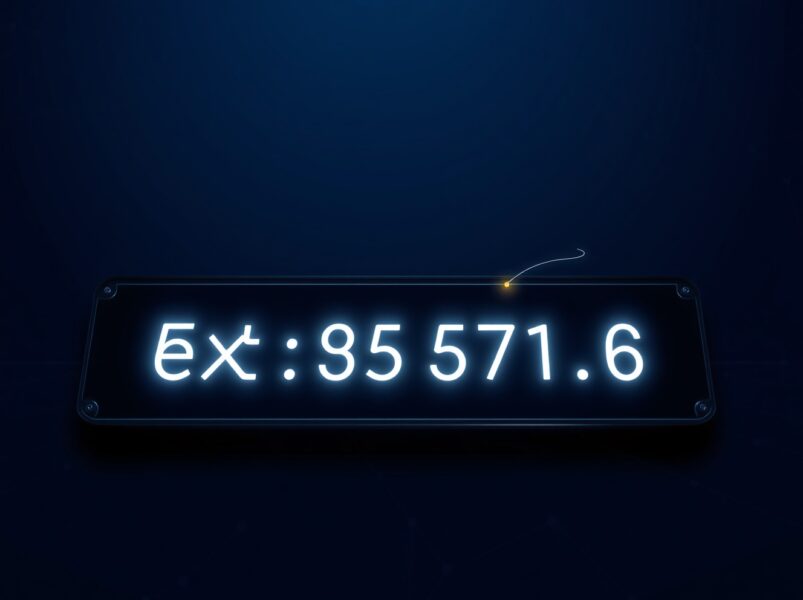

此次事件波及范围广泛,涵盖个人投资者、DeFi参与者以及部分金融机构。初步统计表明,升级首季度已有约4700万美元资产因此类攻击流失。

高危人群多为频繁进行跨地址交互、依赖复制粘贴功能的用户。攻击利用其日常行为惯性,无需突破技术防线即可达成目的,凸显了“人因”漏洞在数字金融中的核心地位。

多方协同应对:技术防护与用户教育并举

行业已启动联合响应机制。主流钱包厂商正集成智能地址比对功能,能够在检测到高度相似地址时发出颜色警示或弹窗提醒。

同时,链上监控平台开始标记来源异常的微额交易,为用户提供早期风险提示。这些措施结合用户教育,共同构建起第一道防线。

长期治理路径:在效率与安全间寻求平衡

未来解决方案聚焦于增强地址校验机制,如引入可选的交易过滤规则、标准化地址收藏管理,并探索基于声誉体系的地址验证模型。

更深远的构想包括建立由智能合约支持的地址认证协议,但实施过程中必须警惕对去中心化原则的侵蚀。持续的社区协商与技术迭代,将是决定以太坊能否在高效与安全之间取得可持续平衡的关键。

声明:本站所有文章内容,均为采集网络资源,不代表本站观点及立场,不构成任何投资建议!如若内容侵犯了原著者的合法权益,可联系本站删除。