摘要:2026年第一季度,全球Web3项目因安全事件损失达4.645亿美元,其中钓鱼攻击与硬件钱包诈骗成为重灾区。尽管未出现巨型黑客事件,但链外漏洞和人为操纵风险持续上升,监管框架加速落地,推动行业迈向“监管就绪”新标准。

币圈界报道:

2026年Q1 Web3安全态势:中型攻击主导,总损逼近4.7亿

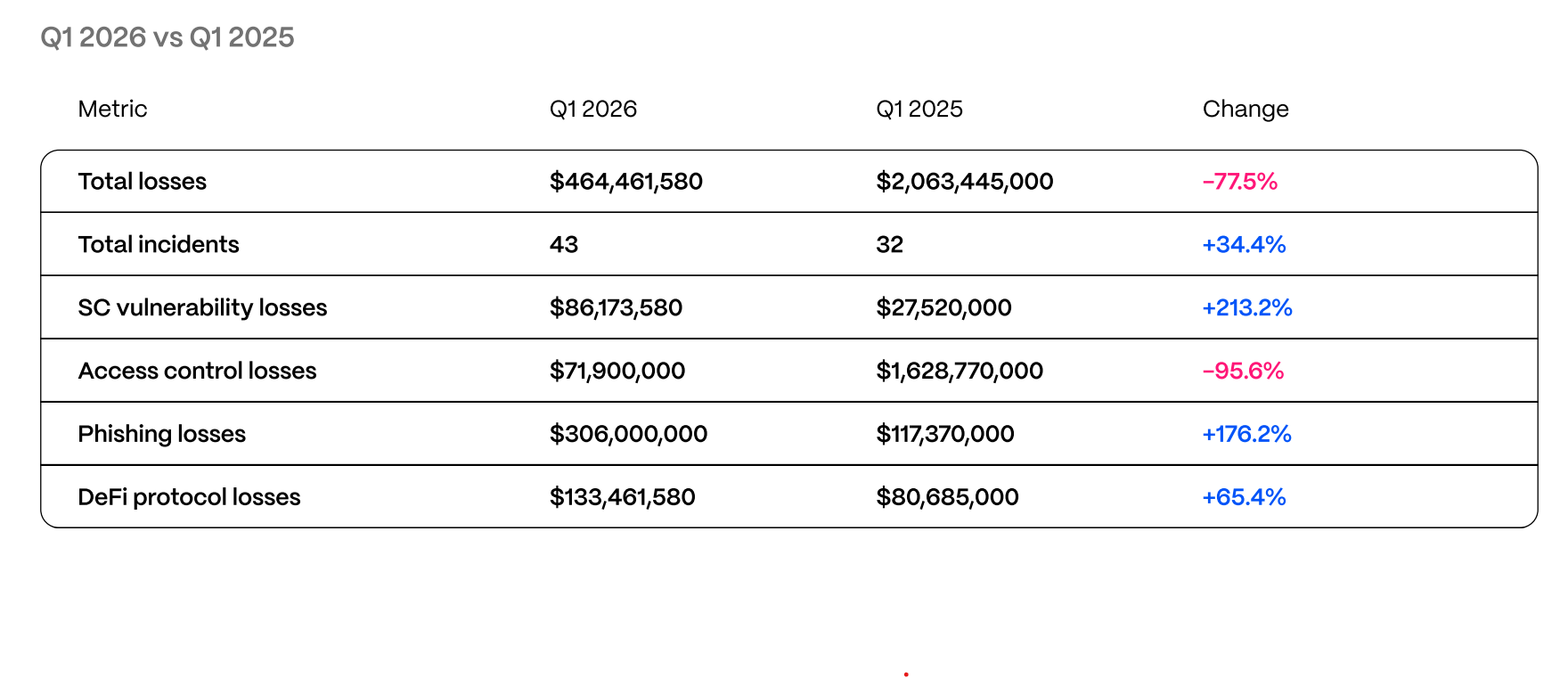

据区块链安全机构Hacken发布的2026年第一季度报告,全球Web3项目在本季度遭遇的黑客攻击与诈骗事件共造成4.645亿美元经济损失。与过去依赖少数“巨灾级”攻击不同,当前趋势呈现多发、中小型事件频发的特点,整体风险格局发生结构性转变。

社交工程主导损失,硬件钱包成主要靶点

本季度43起安全事件中,以钓鱼攻击与社会工程手段为主的案件占比显著,直接导致3.06亿美元资金流失。其中一月份发生的单起硬件钱包诈骗案,造成2.82亿美元损失,占季度总额的81%。此外,智能合约缺陷引发8620万美元损失,访问控制失效(如密钥泄露、云服务暴露)则带来7190万美元额外亏损。

尽管整体损失较往年下降,同比下滑主因在于未再出现类似2025年Bybit遭遇的14.6亿美元“超级攻击”事件,但中型攻击频率上升,使安全威胁更具隐蔽性和持续性。

安全风险正从代码层向运营基础设施转移

Hacken的事件分布分析显示,最高金额损失正越来越多地出现在链上代码之外,集中于传统审计难以覆盖的运营流程与底层基础设施环节。公司首席执行官叶夫·布罗舍万指出,最具破坏性的漏洞往往“完全脱离代码范畴”,根植于组织管理与流程设计缺陷。

这一演变促使欧盟《加密资产市场监管条例》(MiCA)与《数字运营韧性法案》(DORA)等法规进入实质执法阶段,强化了对持续监控、事件响应时效及系统弹性的监管预期,倒逼企业提升防御能力。

遗留系统、虚假会议与密钥失控成关键诱因

布罗舍万披露,3.06亿美元的钓鱼攻击、针对Step Finance的4000万美元朝鲜关联虚假投资会议骗局,以及Resolv Labs因AWS密钥管理服务配置错误导致的2500万美元损失,均源于非技术层面的薄弱环节。

即便存在智能合约漏洞,最严重后果仍常由已知或过时的部署模式引发。例如Truebit因五年前上线的Solidity合约漏洞损失2640万美元,而Venus Protocol则持续遭受自2022年起即被记录的可捐赠攻击模式影响。

已审计项目亦难逃风险,高价值吸引更复杂攻击

令人警觉的是,六个经过多次外部审计的项目(包括接受18轮审计的Resolv和经五家机构验证的Venus)合计造成3770万美元损失。平均而言,其损失水平高于未经审计项目,根源在于更高的总锁定价值(TVL)吸引了更高级别的攻击者与更精细的利用策略。

全球监管协同推进,事件响应要求趋严

2026年第一季度,监管动作密集展开:欧盟全面启动MiCA与DORA执法程序;迪拜虚拟资产监管局强化《技术与信息规则手册》执行标准;新加坡引入与巴塞尔协议对齐的资本充足率要求,并设定了“一小时内通报”强制机制;阿联酋新成立资本市场管理局,接管联邦数字资产监管职能,赋予更大权限与更高罚款额度。

构建“监管就绪”技术体系的新基准

Hacken将上述制度演进归纳为“监管就绪”技术栈的新兴标准,涵盖四大核心:每日内部对账支持的资金证明验证、财库钱包与特权角色的全天候链上监控、铸造与治理功能的自动断路机制,以及与最严格法规匹配的事件通报时间轴。

基于Global Ledger 2025年洗钱路径数据指南,报告提出两类目标:现实路径——24小时感知、4小时标记、30秒阻断;理想路径——最快10分钟检测、1秒内阻断,为行业提供可衡量的安全升级方向。

朝鲜黑客组织持续施压,人因风险成主战场

在人为因素层面,Hacken将朝鲜黑客组织列为最持久且高效的威胁实体。其通过虚假风险投资接洽、恶意视频会议工具植入、受感染员工终端渗透等手法,在Step Finance和Bitrefill等项目中成功实施攻击,延续了2025年攫取约20.4亿美元的获利模式,凸显“心理战”在现代网络攻击中的关键地位。

声明:本站所有文章内容,均为采集网络资源,不代表本站观点及立场,不构成任何投资建议!如若内容侵犯了原著者的合法权益,可联系本站删除。