摘要:新型跨平台攻击利用Obsidian插件生态实施隐蔽渗透,通过伪装成金融工具诱导用户启用恶意代码。Elastic报告揭示其基于区块链的去中心化命令控制机制,凸显生产力工具在安全防御中的潜在风险。

加密从业者遭新型远程控制攻击:借力Obsidian插件实施隐蔽入侵

近期,加密领域用户面临一种新型网络威胁,攻击者通过社交工程手段诱使目标在笔记应用Obsidian中安装受控插件,从而在未察觉情况下植入可远程操控设备的恶意程序。

攻击路径深度解析:从社交平台到本地执行

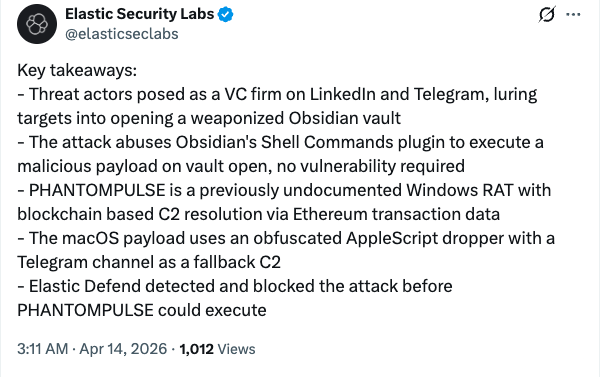

Elastic安全团队于周二发布报告,披露一场专门针对加密与金融科技从业者的定向攻击。攻击者借助LinkedIn和Telegram平台展开精准社交诱骗,逐步引导受害者信任其虚构的金融服务身份,并最终促使目标在其设备上部署伪装成合法工具的恶意软件。

社区插件被劫持用于静默执行

攻击者巧妙利用Obsidian开放的社区插件体系,在用户访问共享云保险库时悄然注入恶意代码。该行为同时影响Windows与macOS系统。鉴于加密交易一旦完成即不可逆,相关用户成为高价值目标。据Chainalysis统计,2025年因个人钱包被攻破导致的经济损失已攀升至7.13亿美元。

虚假商业场景构建诱导信任

根据Elastic披露,攻击者冒充风投机构人员,在LinkedIn上主动接触潜在目标,并将对话引向Telegram,围绕“加密流动性解决方案”等专业议题展开交流,营造出高度可信的合作背景。随后,他们提供所谓“公司内部仪表盘”的访问凭证,引导用户使用Obsidian连接一个由攻击者控制的云托管保险库。

“该保险库是首次入侵的关键节点,”报告指出,“当用户打开后,系统会提示启用同步插件功能。此时,被植入木马的插件将自动激活并启动后续攻击链。”

跨系统渗透能力显现:全新远程访问木马曝光

此次攻击在不同操作系统上表现出差异化特征,但均部署了一款此前未被记录的远程访问工具(RAT),Elastic将其命名为“PHANTOMPULSE”。该恶意软件具备高度隐蔽性、持久驻留能力和全面远程操控功能,能绕过常规安全检测。

基于区块链的去中心化指令通道

Elastic确认,PHANTOMPULSE采用至少三条独立区块链网络作为去中心化命令与控制(C2)通道。其通过绑定特定钱包地址的链上交易数据实现通信,确保攻击者始终能与恶意软件建立联系。

“这种设计赋予攻击者摆脱依赖中心化服务器的能力,”研究人员解释道,“由于区块链交易具有公开透明且不可篡改的特性,即使某条链的访问路径被封锁,其余两条仍可作为备用通信渠道,显著提升攻击韧性。”

防御挑战浮现:合法工具沦为攻击跳板

Elastic表示,尽管本次攻击已被成功阻断,但反映出攻击者正不断探索新型初始入口。通过滥用像Obsidian这类广泛使用的社区插件生态,攻击者能够绕开传统防护机制,利用应用程序本应支持的功能来执行任意代码。

报告呼吁金融机构及加密企业提高警觉,认识到看似无害的生产力工具可能被转化为攻击载体。建议组织制定严格的应用级插件管理策略,以防范类似威胁的扩散。

声明:本站所有文章内容,均为采集网络资源,不代表本站观点及立场,不构成任何投资建议!如若内容侵犯了原著者的合法权益,可联系本站删除。