摘要:律师阿里尔·吉夫纳指出,Drift Protocol遭遇2.8亿美元漏洞利用事件,根源在于团队未遵循基本安全规程,涉嫌民事过失。该事件暴露了社交工程与内部信任滥用在加密项目中的致命风险。

币圈界报道:

Drift协议2.8亿美元漏洞事件被指源于基础防护缺失

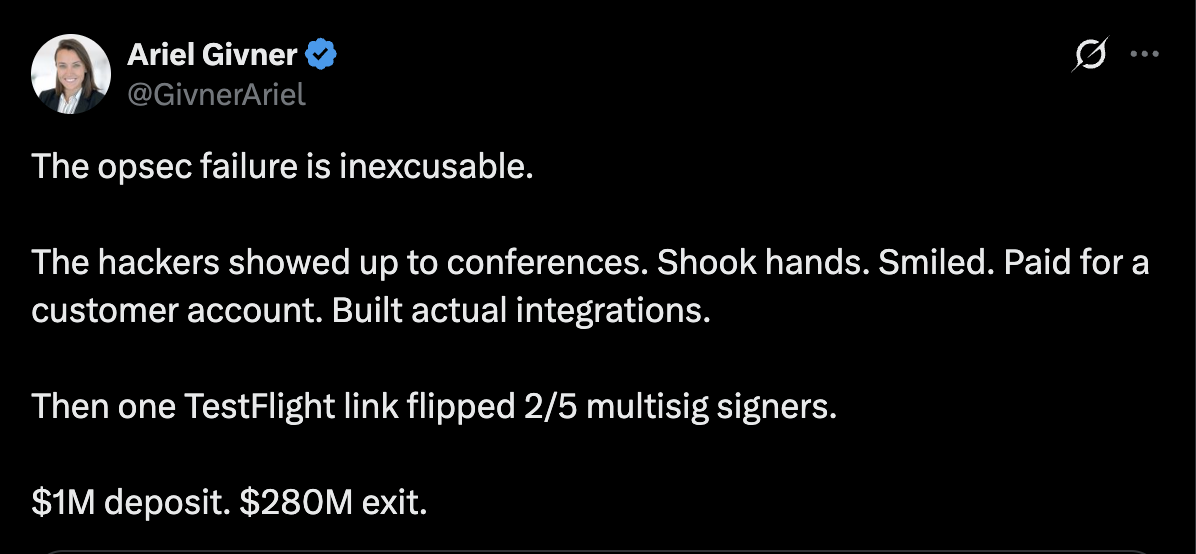

若Drift Protocol团队严格遵守标准安全操作流程,基于Solana的去中心化金融平台所面临的重大黑客攻击本可避免,律师阿里尔·吉夫纳表示,此行为可能构成民事过失。

核心安全防线形同虚设,关键密钥管理存在严重缺陷

吉夫纳指出,项目方未能实施行业公认的基本防护措施,包括将签名密钥存放于完全物理隔离、不参与日常开发的独立系统中,同时对在公开活动中结识的开发者缺乏必要背景审查。

信任链条被恶意利用,攻击者借会议关系渗透技术团队

她强调,所有成熟项目都清楚加密领域面临国家级黑客威胁,尤其是来自朝鲜的组织。然而,Drift团队却长期在Telegram上与陌生人交流,在技术会议上随意接触未知身份人员,接受可疑代码仓库访问,并在多重签名设备上安装未经验证的应用程序,为攻击创造了条件。

目前,针对Drift Protocol的集体诉讼宣传已开始扩散。Cointelegraph已联系该团队,但截至发稿仍未获得回应。

攻击策划长达六个月,社交渗透成主要突破口

此次事件凸显社会工程学与内部信任滥用是加密项目最危险的攻击路径之一,不仅可能导致用户资产永久损失,更将严重侵蚀平台公信力。

Drift Protocol团队于周六发布事件复盘,披露攻击者早在2025年10月的一场大型加密行业峰会上首次接触其团队,以合作集成为名建立初步联系。

在接下来的数月里,攻击者持续深化关系,待信任关系稳固后,逐步推送含恶意代码的链接,最终实现对开发者终端的感染。

据团队披露,这些疑似隶属于朝鲜国家支持的黑客个体并非朝鲜籍公民,但其行动模式与2024年10月Radiant Capital事件高度相似。

Drift方面表示,有较高把握认定本次攻击由同一幕后团伙实施。2024年12月,Radiant Capital曾证实其漏洞源于一名冒充前承包商的朝鲜关联黑客通过Telegram发送的恶意软件。

声明:本站所有文章内容,均为采集网络资源,不代表本站观点及立场,不构成任何投资建议!如若内容侵犯了原著者的合法权益,可联系本站删除。