摘要:三明治攻击持续侵蚀以太坊用户利益,年均损失约6000万美元。为应对矿工可提取价值(MEV)威胁,EIP-8105提出通用内置加密内存池方案,通过多层加密机制与交易排序控制,构建更公平的交易执行环境。

以太坊三明治攻击年损逾六千万美元,加密内存池成破局关键

公共内存池中待打包的交易在被确认前处于可见状态,这为MEV机器人提供了操纵交易顺序并插入获利交易的机会。尽管长期存在技术讨论与外部缓解措施,该漏洞仍持续影响网络公平性。

协议级防护新路径:通用加密内存池构想

加密内存池被视为遏制有害MEV最有效的根本性手段之一。虽多年来已有诸多研究探索,但尚未实现协议层面落地。本文聚焦于名为“通用内置加密内存池(EIP-8105)”的元提案,系统阐述其跨方案兼容的设计理念。

EIP-8105如何实现内存池加密

该提案设计为与具体加密技术解耦的通用框架,支持阈值加密、多方计算委员会、可信执行环境(TEE)、延迟加密及全同态加密等多种方式。通过引入“密钥提供者注册表”这一新系统合约,任何账户均可注册为密钥服务节点,并自主选择加密策略来保管和披露解密密钥,实现高度灵活性。

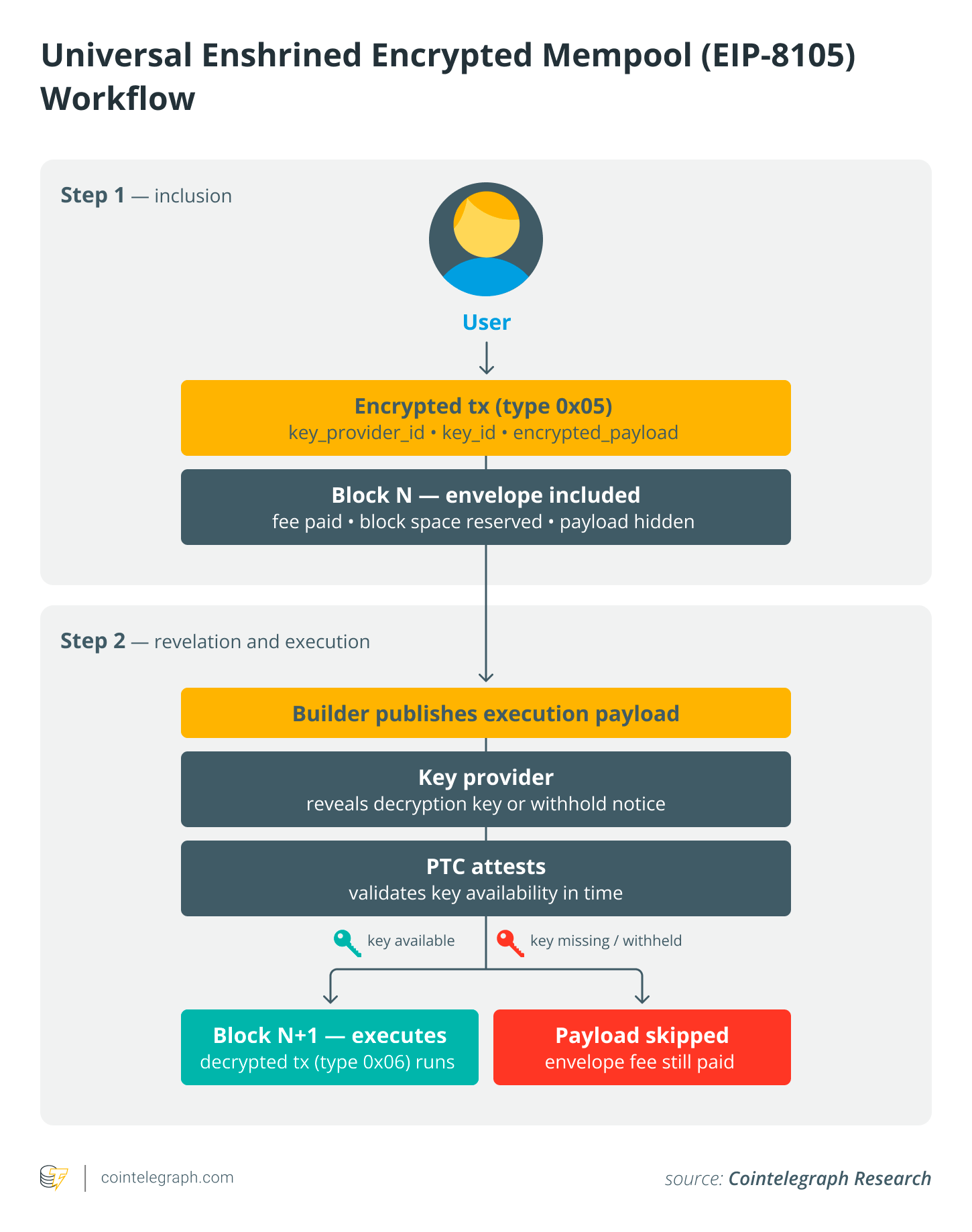

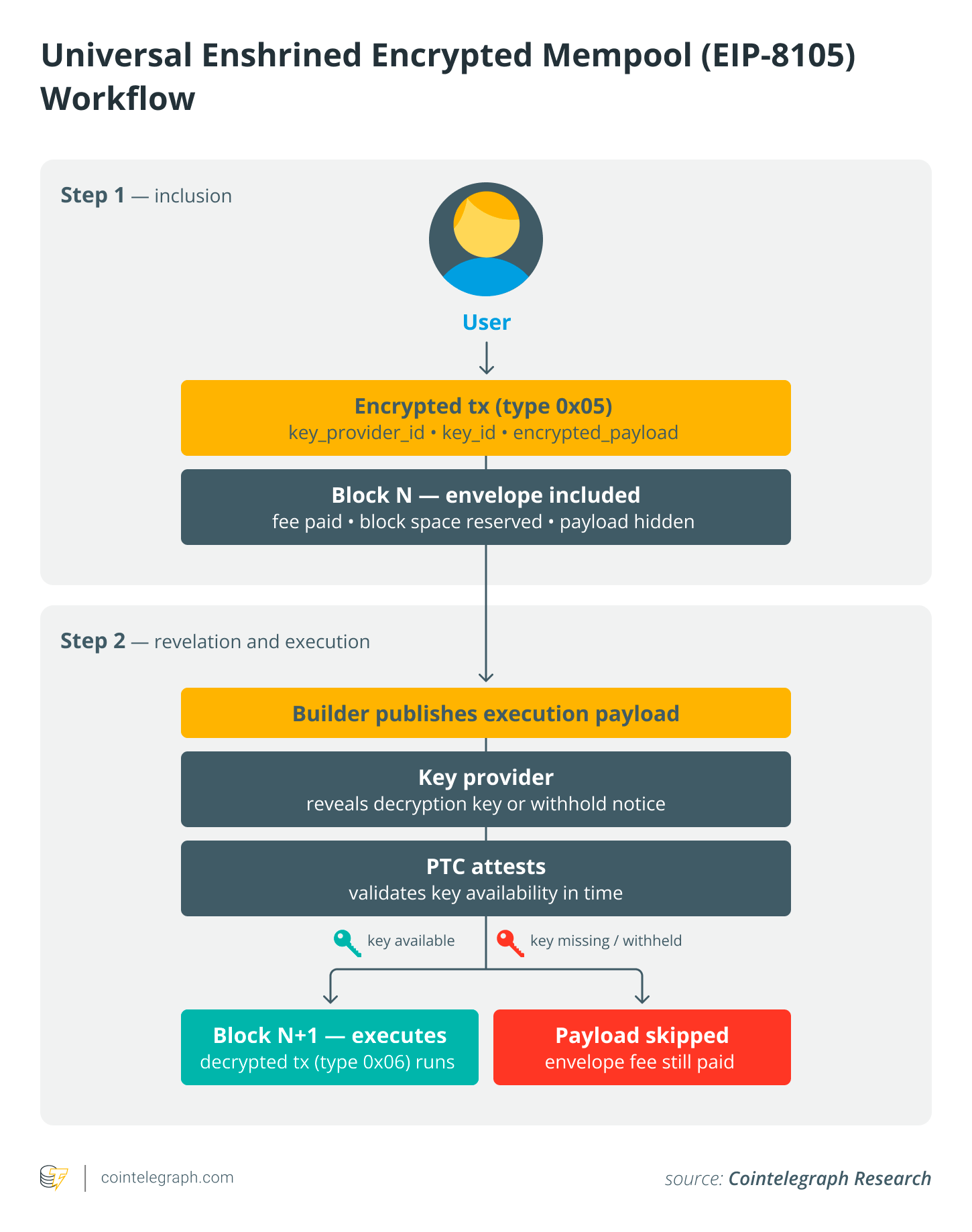

加密交易的双阶段执行流程

EIP-8105基于EIP-2718扩展出两种新交易类型:0x05用于加密交易,0x06用于解密交易。前者采用信封结构,包含加密载荷与公开字段,如随机数、燃气量、价格参数、密钥提供者ID、密钥标识符及签名,用以绑定交易与指定密钥方并保障区块费用覆盖。

执行过程分为两步:首先,加密信封被纳入区块,载荷保持隐藏;密钥提供者监控相关交易,收集密钥信息,在区块构建者公布数据后,决定披露解密密钥或发出保留通知。

当区块发布执行负载时,相关密钥提供者须及时提交解密密钥或声明保留。负载时效委员会(PTC)将验证密钥是否按时提交、有效性是否达标,并确认其可用性。若成功解密,则原交易进入后续区块执行;若密钥缺失、被保留或解密失败,信封仍保留在链上,但不执行,且交易费用照常扣除。

为防止二次MEV攻击,提案规定区块内交易必须按特定顺序排列:解密交易置于开头,明文交易居中,加密交易位于末尾。此结构确保加密内容仅在区块打包后才可披露,有效阻断中间人套利行为。

尽管该机制显著降低暴露风险,早期参与的密钥提供者仍可能通过选择性披露或延迟释放密钥,从后续交易中获取有限收益。为此,提案允许密钥提供者指定信任链中的其他节点,并依据生成的信任图对交易排序,以增强整体系统的抗操纵能力。

加密内存池:以太坊演进的核心支柱

随着生态逐步转向协议级治理机制以抑制恶性MEV,加密内存池正成为以太坊未来路线图的重要基石。尽管EIP-8105未被纳入2027年首个硬分叉核心议程,其作为开放草案仍持续推动更广泛加密内存池方案的技术积累与协作推进。

声明:本站所有文章内容,均为采集网络资源,不代表本站观点及立场,不构成任何投资建议!如若内容侵犯了原著者的合法权益,可联系本站删除。