摘要:Hyperbridge网关合约因状态证明验证缺陷遭攻击,攻击者伪造消息获取管理员权限,单笔交易铸造10亿枚桥接DOT代币并套现约23.7万美元。事件暴露跨链系统在密码学实现层面的深层风险。

Hyperbridge跨链桥漏洞引发大规模代币滥铸事件

Hyperbridge系统中的一个关键漏洞被利用,导致以太坊上桥接的Polkadot代币合约遭到控制。该漏洞位于其ISMP协议框架下的网关合约,使得攻击者能够操纵跨链消息流,完成对资产控制权的非法转移。

伪造状态证明突破验证防线夺权

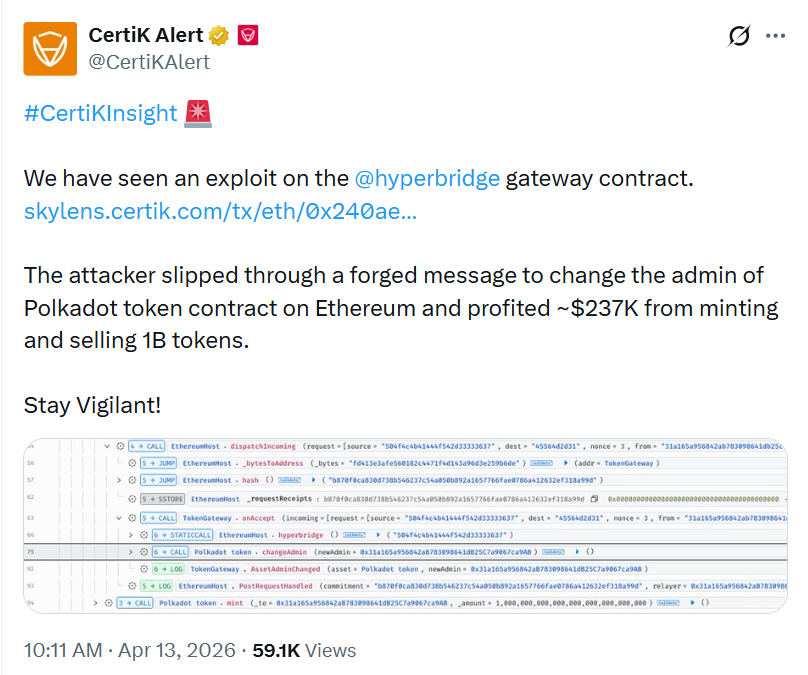

攻击者通过部署主合约与辅助合约,在一次交易中向HandlerV1提交了虚假的质押证明。该伪造信息绕过了本应存在的验证机制,使恶意指令得以进入系统核心流程。

经过dispatch incoming函数处理后,消息被导向TokenGateway.onAccept。在此环节,系统执行了未经授权的ChangeAssetAdmin操作,将合约管理权限转至攻击者控制地址。

一旦获得管理员与铸造权限,原生代币合约即处于完全可操控状态,攻击者可无须真实跨链背书即可生成任意数量的代币。

权限接管开启失控通道

链上数据揭示,原本用于验证消息真实性的状态承诺值为全零,表明验证逻辑未被执行或被刻意跳过。这一异常直接导致网关错误地认定伪造消息为有效输入。

在缺乏有效校验的情况下,代币合约接受并执行了管理员变更请求,致使控制权落入攻击者之手。此过程成为整个攻击链的关键转折点,使后续的代币发行变得毫无障碍。

巨额代币瞬间生成并快速变现

在取得控制权后,攻击者于同一笔交易中创建了10亿枚桥接型DOT代币。这一规模远超以太坊上已知的356,000枚ERC-20 DOT总供应量,迅速引起市场警觉。

随后,这些新生成的代币被批量抛售至以太坊流动性池。据Etherscan追踪,攻击者借助Odos Router与Uniswap V4完成兑换,共换得约108.2个ETH。

相关资金已被转入外部钱包账户,截至报告时仍未动用。按当前市场价格估算,此次行动带来的收益约为23.7万美元。

浅薄流动性限制实际损失范围

尽管代币铸造量巨大,但最终获利远低于理论最大值。原因在于以太坊上桥接DOT的流动性池深度有限,无法承受如此大额抛压。

大量代币集中涌入造成价格剧烈下跌,显著压缩了每单位代币的成交价值。这使得攻击者虽成功套现,但未能实现预期收益最大化。

若该代币进入更深度的Polkadot原生市场,潜在损失可能呈指数级上升。本次事件也凸显出流动性水平对漏洞后果的影响程度。

重复攻击模式加剧系统性风险疑虑

这不是当天发生的首起针对Hyperbridge的攻击。此前已有记录显示,类似手法曾导致价值约1.2万美元的MANTA与CERE代币被耗尽。

两次攻击均依赖于相同的技术路径——绕过状态证明验证,暗示ISMP流程存在结构性缺陷。若该判断成立,则其他基于相同架构的桥接合约也可能面临相似威胁。

CertiK确认,攻击者正是通过伪造和出售桥接代币获利,进一步强化了该漏洞非孤立事件的判断。

市场情绪迅速传导至主网资产

事件曝光后,CoinMarketCap数据显示,DOT价格在短时间内下挫约4.8%,跌至1.16美元。这一反应体现了投资者对跨链安全的信任动摇。

尽管攻击目标仅为以太坊上的桥接代币,但市场对整体生态稳定性的担忧仍迅速蔓延。跨链桥问题正日益影响到主网资产的估值与信心。

项目方沉默加剧安全不确定性

Hyperbridge由Polytope Labs构建,定位为基于密码学证明而非中心化委员会的信任最小化互操作层。然而,此次事件揭示,即便设计原则先进,实现细节的疏漏仍可彻底瓦解安全模型。

截至目前,项目方尚未发布正式声明,亦未公布暂停机制、修复方案或恢复计划。对于同一网关所支持的其他资产是否同样脆弱,尚无明确回应。这种信息真空放大了外界对系统完整性的质疑。

安全本质挑战:验证不可靠即全盘失效

本次事件的核心教训在于,即使拥有先进的密码学基础,若底层验证逻辑存在缺陷,整个系统的安全性也将归零。攻击者仅需制造一个无效的状态承诺,即可完成对核心合约的劫持。

这提醒行业:跨链互操作性的可靠性不仅取决于协议设计,更取决于代码实现的严谨性。在问题得到澄清前,其他桥接资产的安全性仍将承受持续压力。

附录:关键术语表

Hyperbridge:由Polytope Labs开发的跨链互操作性系统。

ISMP:可互操作状态机协议的缩写。用于在区块链之间传递消息。

网关合约:接收和处理跨链消息的智能合约。

HandlerV1:在此事件中被指接受了伪造状态证明的合约。

状态证明:用于证明消息或事件在另一条链上有效的密码学数据。

关于Hyperbridge漏洞的常见问题

1: Hyperbridge漏洞是什么?这是一次伪造的跨链消息攻击。攻击者控制了以太坊上桥接的DOT代币合约。

2: Hyperbridge漏洞是如何发生的?攻击者在HandlerV1上使用了伪造的状态证明。这绕过了检查并触发了恶意的管理员变更。

3: 攻击者获得了什么?攻击者获得了管理员和铸造者权限。这使得可以铸造10亿个DOT代币。

4: 攻击者赚了多少钱?铸造的代币被兑换为大约108.2个ETH。估计利润约为237,000美元。

声明:本站所有文章内容,均为采集网络资源,不代表本站观点及立场,不构成任何投资建议!如若内容侵犯了原著者的合法权益,可联系本站删除。